-

Quando considerare il monitoraggio dei computer?

- Monitorare un PC, e come viene utilizzato dagli utenti, sta diventando sempre più comune. Il software che crea queste registrazioni, spesso chiamato software keylogger, è ampiamente disponibile in versioni di alta qualità che non sono difficili da trovare a prezzi ragionevoli. Questi programmi tracciano in modo silenzioso la cronologia della navigazione Web, registrano i testi inseriti attraverso la tastiera e monitorano molte altre attività degli utenti.

- La tecnologia di monitoraggio dei computer non è utilizzata per spiare o rubare informazioni importanti (molti dei virus e altri malware lo fanno). Al contrario il software di monitoraggio è stato sviluppato per soddisfare le necessità legittime dei proprietari dei computer. Ecco alcune delle ragioni principali per le quali vengono acquistati i keylogger:

- Monitorare un PC, e come viene utilizzato dagli utenti, sta diventando sempre più comune. Il software che crea queste registrazioni, spesso chiamato software keylogger, è ampiamente disponibile in versioni di alta qualità che non sono difficili da trovare a prezzi ragionevoli. Questi programmi tracciano in modo silenzioso la cronologia della navigazione Web, registrano i testi inseriti attraverso la tastiera e monitorano molte altre attività degli utenti.

- Monitoraggio dei dipendenti. La maggior parte dei lavoratori oggigiorno lavora in postazioni versatili con PC moderni che normalmente sono connessi al network mondiale più grande, il World Wide Web. La tentazione di effettuare l'accesso nei social network, di chattare online, inviare messaggi istantanei, utilizzare giochi o comprare online è irresistibile. Queste attività non produttive si svolgono più spesso che no durante il tempo lavorativo. Un software di monitoraggio dei dipendenti permette ai manager di scoprire e tenere sotto controllo l'utilizzo personale dei computer della compagnia da parte dei dipendenti. Le applicazioni generano dei rapporti che servono come base per poter intraprendere delle azioni correttive riguardo a determinati lavoratori. Inoltre la semplice consapevolezza del monitoraggio, riduce significativamente le perdite di tempo.

- Monitoraggio dei ragazzi. Molti Genitori monitorano l'utilizzo del computer da parte dei loro figli in modo da potersi assicurare che il loro comportamento online sia sicuro e per assicurarsi che i ragazzi mostrino rispetto e cortesia a chiunque. Gli esperti incoraggiano i genitori a preparare un accordo scritto con i loro figli, per dichiarare apertamente quello che i figli possono e non possono fare utilizzando il computer. Aggiungere il monitoraggio a questo accordo rende i ragazzi consapevoli del reale controllo da parte dei loro genitori su quello che stanno facendo in ogni momento e si tratta di un forte incentivo per far seguire le regole dettate. Internet è pieno di luoghi e persone pericolose e la maggior parte dei genitori reputa in qualche modo essenziale la supervisione della navigazione in Rete dei propri figli.

- Monitoraggio di altri membri della famiglia. Molte famiglie monitorando l'utilizzo del computer da parte di ragazzi e adulti costantemente. Il monitoraggio genera delle registrazioni di tutte le attività su un sistema e questo può essere molto importante quando sorgano dei problemi inattesi. Problematiche come acquisti online inaspettati, scaricamento di software non desiderato o cambiamenti inspiegabili del sistema, sono facili da ricercare quando si hanno a disposizione i log di tutte le attività svoltesi sul computer. In aggiunta il monitoraggio scoraggia altri comportamenti non desiderabili, come per esempio la consultazione di contenuto pornografico o la nascita di relazioni romantiche al di fuori della famiglia con l'utilizzo di siti per appuntamenti o di messaggistica online.

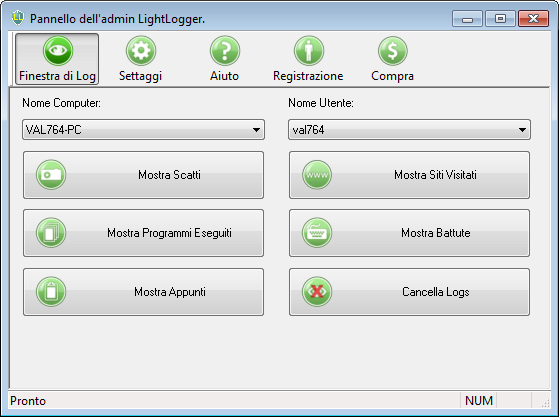

- Il software di monitoraggio utilizzato in tutte queste categorie mette normalmente a disposizione delle impostazioni similari per tutte queste funzioni. La maggior parte dei prodotti monitorano tutti gli utenti e possono essere configurati in modo da essere eseguiti segretamente, senza che gli utenti se ne rendano conto. La maggior parte dei keylogger registra i log di tutti i tasti digitati, quando e da quale utente vengono aperti e chiusi i programmi, i contenuti degli appunti, i log dei lavori di stampa eseguiti, la cronologia della navigazione Web e tiene nota di quando il computer viene acceso e spento. La maggior parte dei sistemi di monitoraggio possono inoltre essere configurati per effettuare screenshot con tempistiche e risoluzioni configurabili. I log di tutte queste attività vengono immagazzinati segretamente nel sistema, ma possono inoltre essere trasmesse segretamente in qualsiasi altro luogo attraverso LAN, FTP o email.

- La maggior parte dei software di monitoraggio funzionano su tutti i sistemi operativi Windows, partendo da XP. Molti di questi offrono anche versioni a 32 e 64 bit. Sono inoltre disponibili versioni per sistemi operativi Mac OS X.

- Il software di monitoraggio utilizzato in tutte queste categorie mette normalmente a disposizione delle impostazioni similari per tutte queste funzioni. La maggior parte dei prodotti monitorano tutti gli utenti e possono essere configurati in modo da essere eseguiti segretamente, senza che gli utenti se ne rendano conto. La maggior parte dei keylogger registra i log di tutti i tasti digitati, quando e da quale utente vengono aperti e chiusi i programmi, i contenuti degli appunti, i log dei lavori di stampa eseguiti, la cronologia della navigazione Web e tiene nota di quando il computer viene acceso e spento. La maggior parte dei sistemi di monitoraggio possono inoltre essere configurati per effettuare screenshot con tempistiche e risoluzioni configurabili. I log di tutte queste attività vengono immagazzinati segretamente nel sistema, ma possono inoltre essere trasmesse segretamente in qualsiasi altro luogo attraverso LAN, FTP o email.